NMAP (مخطط الشبكة) هو ماسح أمني للثغرات مكتوب من قبل ليون غوردون (المعروف أيضا باسم مستعار له فيودور.) هذا الماسح يستخدم لاكتشاف المضيفين والخدمات على شبكة الكمبيوتر، وبالتالي خلق "خريطة" للشبكة. ولتحقيق هدفها يقوم NMAP بإرسال الحزم التي وضعت خصيصا للمضيف المستهدف ويقوم بتحليلها ثم يقوم بعرض النتائج. بشكل مبسط nmap هو اداة تستخدم في لوحة الآوامر وتقوم هذه الآداة بإختبار الشبكات وعرض الثغرات المفتوحة والآجهزة المتصلة على الشبكة

| نوع | |

|---|---|

| نظام التشغيل | |

| متوفر بلغات | |

| مواقع الويب |

| المطور الأصلي |

غوردون ليون (Fyodor) |

|---|---|

| المطورون | |

| لغة البرمجة | |

| الإصدار الأول |

سبتمبر 1997

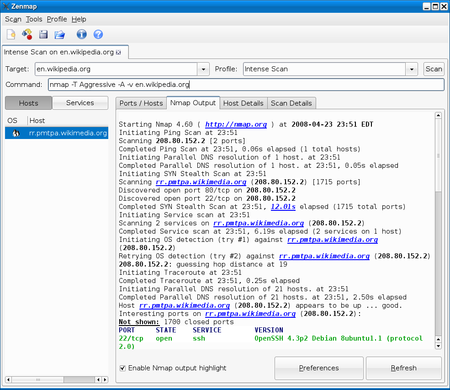

المميزاتمميزات Nmap تتضمن

Nmap يستطيع توفير معلومات أكثر عن الأهداف، يتضمن أسماء DNS العكسية، وأنواع الأجهزة، وعناوين MAC. الأسنخدام الشائع لـNmap

طريقة الاستخدام وبعض الخياراتلإستخدام Nmap مع الخيارات نستخدم الصيغة التالية :

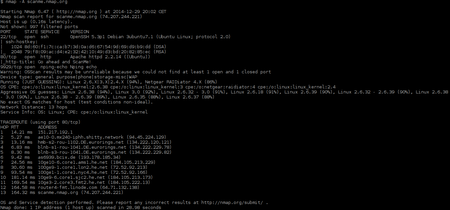

مثال : بعض الخيارات مع nmap : <nmap -iL <inputfilename : فحص الأهداف من ملف. nmap ip1 ip2 ip3 : فحص عناوين IPs محددة. nmap domainName : فحص عنوان محدد. <nmap --exlude <inputfilename : استثناء أهداف من الفحص من ملف معين. p- : لفحص منفذ أو منافذ محددة. sV- : لفحص الخدمات والنسخة لكل خدمة التي تعمل على المنافذ. oN- : لجعل المخرجات على الصيغة الاعتيادية. oX- : لجعل المخرجات على الصيغة XML. oG- : لجعل المخرجات على الصيغة التي تناسب grep. oA- : لجعل المخرجات على الصيغ الثلاث معاً. أمثلة على استخدام Nmap

نتائج التقريرNmap توفر 4 صيغ للتقرير الخاص بالشبكة. جميعها ما عدا التفاعلي Interactive تحفظ في ملف. المخرجات من Nmap تمكن المستخدم من إنشاء صيغ نصية لإنشاء تقاريرمخصصة. مثلاً : تحليل العمليات التي تستخدم بروتوكول tcp. 1) التفاعلي Interactive يظهر النتائج ويحدثها مباشرةً خلال استخدام nmap من سطر الاوامر. خيارات متعددة يمكن إدخالها خلال الفحص لتسهيل مراقبة الشبكة. 2) XML : يظهر التقرير على ضيغة xml والذي يمكن معالجته بأدوات XML بالإضافة أنه بالإمكان تحويله إلى تقرير على صيغة HTML باستخدام XSLT. 3) Grepable المخرجات مناسبة لأدوات المعالجة النصية المطابقة للتعابير القياسية كـ grep , sed or awk . 4) الأعتيادي Normal المخرجات تشاهد من سطر الأوامر خلال عمر nmap لكن تحفظ في ملف. المسائل القانونية والأخلاقيةNmap أداة يمكن استخدامها لإكتشاف الخدمات التي تعمل على أنظمة متصلة بالإنترنت. مثل أي أداة يمكن أن تستخدم من قبل المخترقين اصحاب القبعات السود لمحاولة كسب وصول غير مسموح لنظام معين. على كل حال Nmap ايضاً تستخدم من مديري الأنظمة والأمن للوصول لشبكتهم الخاصة واكتشاف الثغرات فيها. مديري الأنظمة يستخدمون Nmap للبحث عن الخوادم الغير متحقق منها، بالإضافة إلى الأجهزة التي لا تطبق معايير الأمان في الشبكة. Nmap مرتبط بأدوات تقييم الضعف مثلNessus والذي يقوم باختبار الثغرات الشائعة في المنافذ المفتوحة. معرض صورروابط

مراجع

موسوعات ذات صلة : |